随着物联网技术的飞速发展,智能音箱、网络摄像头、智能门锁、温控器等设备已悄然进驻千家万户,编织起一张覆盖生活方方面面的家庭智能网络。近期曝光的骇客组织“H3”事件,如同一记警钟,揭示了这张便利之网背后潜藏的致命漏洞——一旦被恶意攻击者“打通”,我们的家庭隐私、财产安全甚至人身安全都可能暴露在风险之中。

一、智能家居:便利与风险并存的“双刃剑”

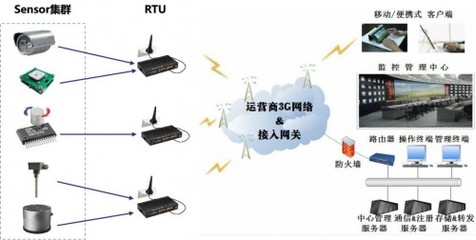

智能家居的核心理念是通过互联网将各类设备连接起来,实现远程控制、自动化场景联动与数据交互。这本该带来更高效、舒适的生活体验,但许多设备在追求快速上市与低成本时,往往牺牲了安全性。例如,部分设备使用默认或弱密码,固件更新机制缺失,通信协议未加密,甚至存在隐藏的后门。骇客H3正是利用这些漏洞,通过扫描公网IP、破解弱密码、利用未修补的已知漏洞等手段,成功侵入并控制了成千上万的智能设备,组建起庞大的“僵尸网络”。

二、骇客H3的入侵路径:你的家如何被“打通”?

- 弱密码与默认设置:许多用户从未修改设备出厂默认的账号密码(如admin/admin),或设置简单的数字组合,这为骇客提供了“敲门砖”。

- 未加密的通信:设备与手机APP、云端服务器之间的数据传输若未采用TLS/SSL等加密协议,信息在传输过程中可能被窃听或篡改。

- 脆弱的本地网络:一旦某个设备被攻破(如通过恶意软件感染的手机),攻击者可能以此为跳板,横向移动至同一Wi-Fi网络下的其他设备。

- 云服务与API漏洞:智能设备依赖的云端平台若存在安全缺陷,攻击者可直接通过API接口批量控制设备。

- 物理接触风险:丢弃的旧设备若未彻底清除数据,或USB接口缺乏防护,也可能成为入侵起点。

三、被入侵的后果:远不止隐私泄露

- 隐私全面曝光:网络摄像头、智能音箱可能变成24小时监视窃听的“间谍”;智能电视、冰箱的使用习惯数据被分析贩卖。

- 财产损失:智能门锁被远程开启,导致财物失窃;智能插座被恶意控制引发火灾风险。

- 网络劫持与攻击跳板:被控设备可能成为发起DDoS攻击、发送垃圾邮件或挖矿的“肉鸡”,消耗带宽与电力,甚至令用户承担法律责任。

- 人身安全威胁:医疗设备、婴儿监护器若被干扰,可能直接危及生命安全。

四、筑牢家庭数字防线:实用防护策略

- 强化认证体系:为每台设备设置唯一且复杂的密码(长度12位以上,混合大小写字母、数字、符号),启用双因素认证(2FA)。

- 网络隔离与分段:将智能设备连接到独立的访客网络或VLAN,与存放重要数据的电脑、手机主网络隔离。使用防火墙规则限制设备不必要的出站连接。

- 及时更新与维护:定期检查并安装设备固件及路由器安全更新,停用不再使用的设备功能(如远程访问)。

- 选择可信品牌与审计:购买前调研品牌安全口碑,优先选择有定期安全更新承诺、通过第三方安全认证的产品。

- 加密与监控:确保家庭Wi-Fi使用WPA3或WPA2加密,定期查看路由器连接日志,使用网络扫描工具检测异常设备。

- 最小权限原则:仅授予设备必要的权限(如定位、麦克风),关闭非必需的数据收集与云同步功能。

五、未来展望:行业协同与用户意识并重

应对智能家居安全挑战,需设备制造商、安全厂商、标准组织与用户形成合力。厂商应践行“安全-by-design”理念,内置安全芯片、强制初始密码修改、提供漏洞奖励计划;行业需加快制定统一的安全标准与认证体系;而用户则应提升安全意识,将网络安全视为与锁门关窗同等的日常习惯。

智能家居不应是骇客予取予求的“后花园”。只有通过层层设防、持续 vigilance(警惕),我们才能真正享受科技带来的安心与便捷,而非提心吊胆地生活在“楚门的世界”。从今天起,检查你的路由器设置,更新那台已被遗忘在角落的智能插座——家的安全,值得你花这十分钟。